Saldırı Tekniği

Kaba kuvvet

Kaba kuvvet saldırıları siber güvenlik alanında süregelen bir tehdittir ve her türlü güvenlik kurulumunun en zayıf halkası olan şifreleri hedef alır. İşte bu basit ama etkili saldırı tekniği hakkında bilmeniz gerekenler.

Tanım

Kaba kuvvet saldırısı nedir?

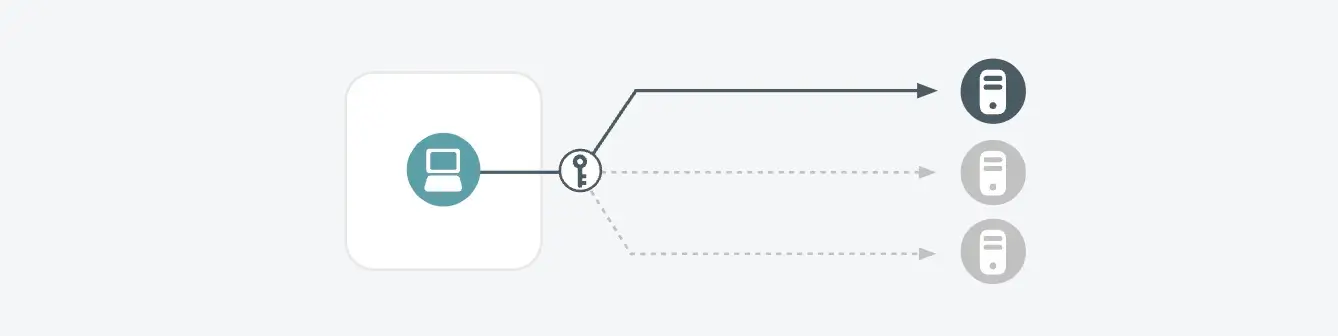

Kaba kuvvet saldırısı, saldırganların ortamınıza yetkisiz erişim elde etmek için kullandıkları, doğru olanı bulana kadar olası tüm parola, şifreleme anahtarı veya PIN kombinasyonlarını sistematik olarak denedikleri bir yöntemdir.

Bu teknik, yazılım açıklarından yararlanmak veya sosyal mühendislik taktikleri kullanmak yerine, şifreleri veya anahtarları kırmak için saf bilgi işlem gücüne dayanır.

Nasıl çalışır

Kaba kuvvet nasıl çalışır?

Aşağıdakiler de dahil olmak üzere birçok farklı türde kaba kuvvet saldırısı vardır:

- Basit Kaba Kuvvet Saldırısı: Parola hakkında herhangi bir ön bilgi olmadan tüm olası kombinasyonları denemek.

- Sözlük Saldırısı: Doğru parolayı tahmin etmek için yaygın kelimeler, ifadeler veya sızdırılmış parolaların bir listesini kullanma.

- Hibrit Kaba Kuvvet Saldırısı: Daha karmaşık parolalar denemek için sözlük saldırılarını rastgele karakter eklemeleriyle birleştirmek.

- Ters Kaba Kuvvet Saldırısı: Bilinen bir parola (genellikle yaygın bir parola) ile başlamak ve eşleşen bir kullanıcı adı aramak.

Bu teknik hacme dayandığından, saldırganlar genellikle hibrit bir kaba kuvvet saldırısı ile başarı şansını artırmak için farklı yöntemleri birleştirir. Örneğin, bir sözlük saldırısı ile başlayabilir ve ardından birden fazla kombinasyonu test etmek için sayılar ekleyebilir veya karakterleri değiştirebilirler.

Saldırganlar bunu neden kullanır?

Saldırganlar neden kaba kuvvet kullanır?

Saldırganlar hesaplara, sistemlere veya şifrelenmiş verilere yetkisiz erişim elde etmek için kaba kuvvet yöntemlerini kullanır ve doğru olanı bulana kadar olası tüm parola veya anahtar kombinasyonlarını sistematik olarak dener. Kaba kuvvet saldırıları, sistemlere sızmak için zayıf parolalardan, hesap kilitleme politikalarının eksikliğinden ve yetersiz güvenlik önlemlerinden yararlanır. Saldırganların kaba kuvvet saldırılarını kullanmasının başlıca nedenleri şunlardır:

Hesaplara Yetkisiz Erişim

- ŞifreKırma: Saldırganlar e-posta hesaplarına, sosyal medyaya, bankacılık veya kurumsal sistemlere erişmek için kullanıcı parolalarını tahmin etmeye çalışır.

- Credential Stuffing: Kullanıcıların kimlik bilgilerini tekrar kullanmış olabileceği hesaplara erişmek için diğer ihlallerden sızan kullanıcı adı ve şifre kombinasyonlarının kullanılması.

Veri Hırsızlığı ve Casusluk

- Hassas Bilgilere Erişim: Saldırganlar bir sisteme girdikten sonra kişisel bilgiler, mali kayıtlar veya fikri mülkiyet gibi gizli verileri çalabilir.

- Kurumsal Casusluk: Ticari sırları veya stratejik planları elde etmek için bir rakibin sistemlerine erişim sağlamak.

Sistem Uzlaşması ve Kontrolü

- Malware adresinin yüklenmesi: Saldırganlar erişim sağladıktan sonra malware adresini yükleyebilir, fidye yazılımı veya kalıcı erişim için arka kapılar oluşturabilir.

- Botnet Oluşturma: Güvenliği ihlal edilmiş sistemler, Dağıtık Hizmet Engelleme (DDoS) gibi büyük ölçekli saldırılar için kullanılan bir botnet'in parçası haline gelebilir.

Finansal Kazanç

- Parasal İşlemler: Finansal hesaplara yetkisiz erişim, saldırganların para aktarmasına veya hileli satın alımlar yapmasına olanak tanır.

- Erişim Satışı: Ele geçirilen hesaplar ve sistemler dark web'de diğer kötü niyetli aktörlere satılabilir.

Zayıf Güvenlik Uygulamalarından Yararlanma

- Zayıf Parolalar: Birçok kullanıcı kolayca tahmin edilebilen basit, yaygın parolalar kullanır.

- Hesap Kilitleme Politikalarının Eksikliği: Birden fazla başarısız giriş denemesinden sonra hesapları kilitleme mekanizması olmayan sistemler daha hassastır.

Otomatik Araçlar ve Artan Bilgi İşlem Gücü

- Araçların Kullanılabilirliği: Çok sayıda araç kaba kuvvet saldırılarını otomatikleştirerek farklı beceri seviyelerine sahip saldırganların işini kolaylaştırır.

- Gelişmiş Donanım: Yüksek bilgi işlem gücü, saldırganların kısa sürede çok sayıda girişim gerçekleştirmesine olanak tanıyarak başarı şansını artırır.

Sistem Savunmalarının Test Edilmesi

- Keşif: Saldırganlar sistemleri araştırmak ve güvenlik protokollerindeki açıkları veya zayıf noktaları belirlemek için kaba kuvvet yöntemlerini kullanabilir.

Kaba Kuvvet Saldırıları Saldırganlar İçin Neden Caziptir?

- Basitlik: Kaba kuvvet saldırıları sofistike bilgisayar korsanlığı becerileri gerektirmez ve kolayca bulunabilen araçlar kullanılarak gerçekleştirilebilir.

- Potansiyel Yüksek Ödül: Bir sisteme başarılı bir şekilde erişmek, önemli finansal kazanç veya değerli veri çıkarımı sağlayabilir.

- Düşük Giriş Engeli: Deneyimsiz saldırganlar bile internette bulunan kaynakların ve eğitimlerin bolluğu nedeniyle kaba kuvvet saldırıları gerçekleştirebilir.

- Anonimlik: Saldırganlar proxy sunucuları veya VPN'ler kullanarak kimliklerini maskeleyebilir ve yakalanma riskini azaltabilir.

Platform Tespitleri

Kaba kuvvet saldırılarıyla ilgili faaliyetler nasıl tespit edilir?

Kaba kuvvet saldırılarını önlemek için güçlü parola politikaları, hesap kilitleme ve erişim kontrolleri gibi adımlar atmak bir zorunluluktur. Ancak bir saldırgan MFA'yı atladığında veya başarılı kimlik bilgisi doldurma ile önleme araçlarınızı geçtiğinde ne olur?

Ortamınızda neler olup bittiğini bilmeniz gerekir. Bunun için yapay zeka odaklı tespitler çok önemlidir.

Vectra AI saldırgan davranışlarına dayalı kaba kuvvet girişimlerini bulmak için tasarlanmış güçlü tespitler geliştirmiştir. Bunlar temel bir kaba kuvvet tespitinden SMB, Kerberos ve Entra ID'ye odaklanan modellere kadar çeşitlilik gösterir. Her biri SOC analistlerine saldırganların tam olarak neyin peşinde olduğunu gösterir, böylece neyi ne zaman araştırmanız gerektiğini bilirsiniz.